昨今、情報セキュリティに関する脅威が巧妙化しており、企業の情報システム担当者は対応を迫られています。適切なセキュリティ対策を実施するために、まずは情報セキュリティ脅威の実態を把握することが必要です。

そこで本記事では、2026年1月に情報処理推進機構(IPA)が公開した「情報セキュリティ10大脅威2026」[組織編]を基に、いま企業に求められる対策をご紹介します。

あわせて、いま話題の「サプライチェーン強化に向けたセキュリティ対策評価制度」についても解説します。

目次

IPAが公開!2026年の情報セキュリティ10大脅威まとめ

情報セキュリティ10大脅威は、前年に発生したセキュリティ攻撃や事故から脅威を選定し、10位までランキング付けしたものです。2006年から毎年、情報セキュリティ対策を広めることを目的として、独立行政法人情報処理推進機構(IPA)が発表しています。

2026年の10大脅威は、2025年に発生した社会的影響の大きい情報セキュリティ事案を基に、2026年1月に公開されました。

2026年の情報セキュリティ脅威については以下の表のとおりです。

|

順位 |

「組織」向けの脅威 |

|

1 |

ランサム攻撃による被害 |

|

2 |

サプライチェーンや委託先を狙った攻撃 |

|

3 |

AIの利用をめぐるサイバーリスク |

|

4 |

システムの脆弱性を悪用した攻撃 |

|

5 |

機密情報を狙った標的型攻撃 |

|

6 |

地政学的リスクに起因するサイバー攻撃(情報戦を含む) |

|

7 |

内部不正による情報漏えい等 |

|

8 |

リモートワーク等の環境や仕組みを狙った攻撃 |

|

9 |

DDoS攻撃(分散型サービス妨害攻撃) |

|

10 |

ビジネスメール詐欺 |

これらのセキュリティインシデントが多数発生しており、情報システム担当者はそれぞれの脅威について把握し、対策を進める必要があります。

2026年のセキュリティ脅威の特長

「情報セキュリティ10大脅威2026」[組織編]のランキングには、連続選出回数と選出回数が記載されています。2026年の情報セキュリティ10大脅威では、初めて選出された脅威がある一方、10年以上連続で選出されている脅威が3つあります。以下で、2026年のセキュリティ脅威の特長について詳しく解説します。

1位に選出されたのは、今回も「ランサム攻撃による被害」

組織向け脅威の1位は2025年に引き続き「ランサム攻撃による被害」が選ばれました。

これは、2016年以降11年連続で選出されています。

2025年もランサムウェアに感染した企業・組織が多く確認され、ニュースなどで大々的に報道された事例もありました。

近年では、暗号化せずに金銭を要求する「ノーウェアランサム」による攻撃や、EDR製品などのエンドポイントセキュリティ製品を導入・運用していても、対処が難しい高度な攻撃が増加しています。ランサムウェアによる攻撃は年々変化しており、未知や亜種のマルウェアを利用して行う攻撃が大半を占めています。

そのため、最新の動向に注意しつつ、基本的な対策を含めた適切な対策の実施が重要です。

強化が最も重要となる「サプライチェーンや委託先を狙った攻撃」

組織向け脅威の2位は2025年に引き続き「サプライチェーンや委託先を狙った攻撃」が選ばれました。

これは、2019年以降、8年連続で選出されている脅威です。

2025年も多く確認されたランサムウェア攻撃による被害に関連し、取引先を含むサプライチェーン全体に深刻な影響を及ぼした事例もありました。このような攻撃を受けた場合、機密情報の漏えいや信用の失墜、広範囲におよぶ業務停止など、さまざまな被害が発生します。また、攻撃の足掛かりとされれば、取引先に損害を与えたことにより、損害賠償を求められることもあります。

2026年度末には、後述の「サプライチェーン強化に向けたセキュリティ対策評価制度」が開始予定です。自組織の対策を整理・強化することはもちろんのこと、取引先の対策状況を把握し、必要に応じて対策強化を依頼することも重要です。

「AIの利用をめぐるサイバーリスク」が初選出

組織向け脅威の3位に選出された「AIの利用をめぐるサイバーリスク」は、2026年のセキュリティ10大脅威で初めて選出されました。

これは、利用者のリテラシー不足、AI技術そのものの特性、攻撃者側の技術進化などが複雑に絡み合うことにより生まれる多岐にわたるリスクのことを指します。

例えば、AIに対する不十分な理解に起因する意図しない情報漏えいや他者の権利侵害、AIが加工・生成した結果を十分に検証せず鵜呑みにすることにより生じる問題、AIの悪用によるサイバー攻撃の容易化や手口の巧妙化などが挙げられます。

それぞれの企業・組織にあった生成AI利用のガイドラインなどを策定・周知徹底することなどが重要です。

2026年度末開始予定「サプライチェーン強化に向けたセキュリティ対策評価制度」

組織向け脅威に8年連続「サプライチェーンや委託先を狙った攻撃」が選出されていることからもわかるように、近年、取引先に影響を与えるようなサイバー攻撃事案が頻発しており、サプライチェーン全体でのサイバーセキュリティ対策の強化が求められています。

そうした中、取引先のセキュリティ対策状況を外部から判断することが難しいといった発注元企業側の課題や、複数の取引先からさまざまな対策を要求されるといった委託先企業側の課題が生じています。

こうした課題に対応するため、経済産業省および内閣官房国家サイバー統括室では、「サプライチェーン強化に向けたセキュリティ対策評価制度」の策定を進めています。本制度は、サプライチェーンにおける重要性を踏まえ、各企業が満たすべき対策を示すとともに、対策状況を可視化する仕組みです。

ここでは、2025年12月時点で公表されている情報をご紹介します。

制度の概要

本制度では、サプライチェーンにおけるリスクを対象としています。その上で、各企業の立ち位置に応じて必要なセキュリティ対策を提示するため、複数のセキュリティ対策の段階(★)が設けられています。

本制度の目的は、制度の活用を促進し、取引先へのサイバー攻撃に起因する不正侵入などのリスクや、製品・サービスの提供が途絶えるリスクを軽減することです。これにより、サプライチェーン全体のセキュリティ対策水準の向上を図ります。

本制度の対象となるのは、サプライチェーンに関わる全ての企業・組織とされています。

また、本制度では、以下の3つのセキュリティ対策の段階(★)を設けることが予定されています。

- ★3:すべてのサプライチェーン企業が最低限実装すべきセキュリティ対策として、基礎的なシステム防御策と体制整備を中心に実施する段階

- ★4:サプライチェーン企業等が標準的に目指すべきセキュリティ対策として、組織ガバナンス・取引先管理、システム防御・検知及びインシデント対応等包括的な対策を実施する段階

- ★5:サプライチェーン企業等が到達点として目指すべき対策として、国際規格等におけるリスクベースの考え方に基づき、自組織に必要な改善プロセスを整備した上で、システムに対しては現時点でのベストプラクティスに基づく対策を実施する段階

※★5については、2026年度以降に対策基準や評価スキームの具体化の検討が進められるため、ここでは言及の対象外とします。

本制度は既存取引の継続、新規取引の獲得に関わる重要な制度であると言えます。

そのため、制度開始に向けて計画的な準備を進めることが重要です。

制度のポイント

本制度のポイントを3つ解説します。

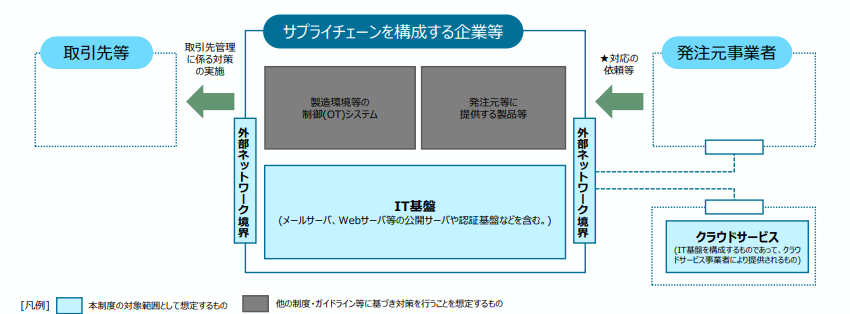

①本制度の対象範囲

サプライチェーンを構成する企業などのIT基盤(クラウド環境で運用するものも含む)、外部ネットワーク境界を定義するネットワーク機器などが対象となります。

※出典:「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」(経済産業省)

②評価スキームと認定の有効期間

★3

- 評価スキーム:専門家確認付き自己評価(取得希望組織が自ら実施した評価の結果について、セキュリティ専門家による確認および助言を経て、取得希望組織の評価結果として確定させること)

- 認定の有効期間:1年(有効期限を更新するため、要求事項の順守状況について、年次でセキュリティ専門家の確認・助言を経た自己評価の更新版を登録機関へ提出する必要あり)

★4

- 評価スキーム:第三者評価(取得希望組織が自ら実施した評価の結果について、★取得希望組織以外の組織(評価機関)による評価などを経て、評価結果として確定させること)

- 認定の有効期間:3年(有効期間内は1年ごとに自己評価を実施し、結果を評価機関に提出する必要あり。有効期限を更新する際は第三者評価を受ける必要あり)

③セキュリティ要求事項と評価項目

大まかな要求事項は、ガバナンスの整備、取引先管理、リスクの特定、攻撃などの防御、攻撃などの検知、インシデントへの対応、インシデントからの復旧の7つに分類されます。

これらには、規定類の整備やセキュリティツールの導入・活用・運用などが含まれます。細分化された評価項目は、★3 が83項目、★4 が157項目あります。

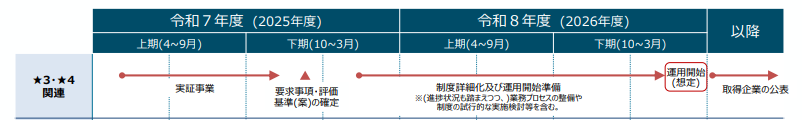

制度のスケジュール

現在、★3および★4について、2026年度末の制度開始を目指し、準備が進められています。

公表されている今後のスケジュールは以下のような内容です。

※出典:「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」(経済産業省)

制度開始に備えて

運用開始が想定される2026年度末までに、準備すべき事項は多岐にわたります。

例えば、以下のような内容です。

- 制度を理解する

- 取引先に求められる可能性がある★を想定する(過去に取引先からセキュリティアンケートなどを要求されている場合は、それを参考にする)

- 各評価項目と現状の対策を比較し、不足事項を整理する

- 必要な対策にかかる期間・予算を整理する

開始時期が近づいてから対応を進める場合、直ちに複数の対策を推進することは難しくなる可能性があります。

そのため、早い時期から少しずつ対策を進めることが重要です。

侵入されても、発症させない。ゼロトラスト型エンドポイントセキュリティ「AppGuard」

ランサムウェアやゼロデイ攻撃などの最新の脅威に対して、すべての通信を信頼しないことを前提にした仕組みである「ゼロトラスト」の考え方が重要になっています。

ゼロトラスト型エンドポイントセキュリティの「AppGuard」は、マルウェアかどうかを判断するのではなく、OSに害を及ぼす動きをブロックし、無効化します。これにより、悪意あるプログラムに侵入されても発症を防ぎ、マルウェアの侵入に対してOSの正常な動作を守ります。

また昨今、増加しているのがActive Directoryに代表される認証管理サーバの管理者権限を窃取し、特権の悪用により範囲を拡大する攻撃です。認証管理サーバを掌握されると、たちまち被害が拡大してしまい、復旧までに非常に長い期間を要してしまいます。このような攻撃への対策として、Active Directoryに「AppGuard」を導入されるお客さまが増えています。

情報セキュリティ対策を効果的に実施するためには、まずどのような脅威があるかを知ることが重要です。日々進化し巧妙化するサイバー攻撃の手法や、実際に発生した被害事例を把握すれば、自組織にとって必要な対策を見極め、適切な防御策を実施できます。

最新のセキュリティ動向を常に注視し、想定されるリスクに備え、組織の情報資産を守りましょう。当社では、さまざまなニーズに対応できる幅広いセキュリティソリューションを取り扱っており、専門的な知識を有するスタッフがお客さまの課題に合わせた最適なソリューションをご提案します。お気軽にお問い合わせください。

この記事内でご紹介した「AppGuard」についてご興味のある方は、下部リンクより資料ダウンロードください。