ゼロデイ攻撃とは、ソフトウェアに新たに発見された脆弱性(セキュリティホール)に対して、問題の公表や修正プログラムが提供される前に行われるサイバー攻撃のことです。

ゼロデイ攻撃は未知の脆弱性を突いてくるために、ウイルス対策ソフトをすり抜けてしまうリスクがあります。

本記事では、ゼロデイ攻撃の被害事例や最新動向、対策方法などについてご紹介します。ゼロデイ攻撃の手口や対処法もあわせて解説するので、セキュリティ性を高める参考として、ぜひ最後までご覧ください。

目次

ゼロデイ攻撃とは?

ゼロデイ攻撃を予防するためには、どのような方法でサイバー攻撃を仕掛けてくるのか、具体的な仕組みを理解しておく必要があります。セキュリティ対策を強化したい方は、下記のゼロデイ攻撃に関する基礎知識を押さえておきましょう。

- ゼロデイ攻撃の仕組みと特徴

- ゼロデイ攻撃が増加している背景

- ゼロデイ攻撃とNデイ攻撃の違い

- 従来のサイバー攻撃との違い

各知識を理解した上で、ゼロデイ攻撃への対策を講じてください。

ゼロデイ攻撃の仕組みと特徴

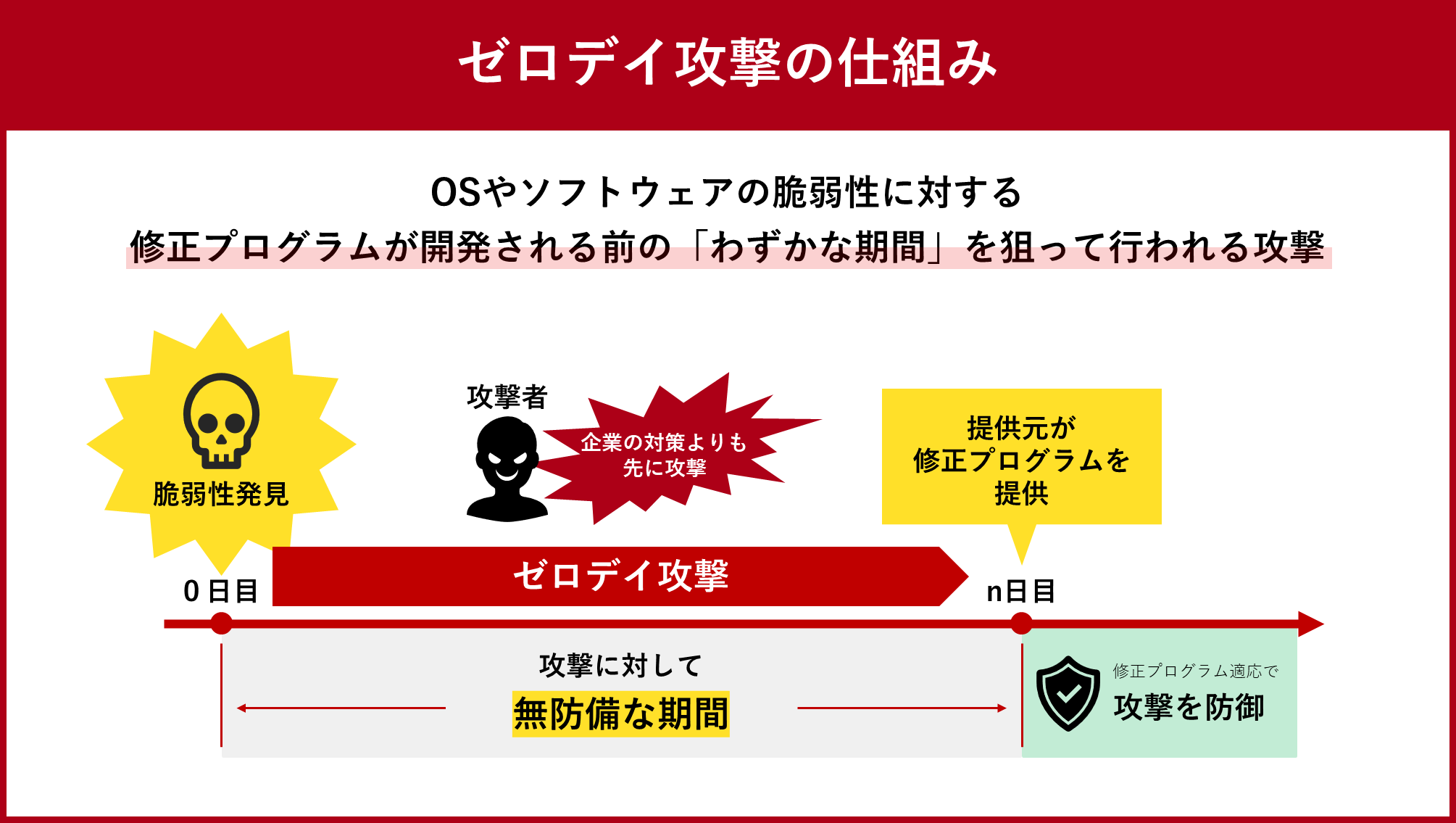

ゼロデイ攻撃とは、OSやソフトウェアの脆弱性(セキュリティホール)を突いたサイバー攻撃の一種です。

通常、新たな脆弱性(セキュリティホール)が発見されると、対策として問題の公表や修正プログラム、パッチの提供がされます。ゼロデイ攻撃は、脆弱性が発見されてから対策が行われるまでの間隙に行われる攻撃であるため、根本的な対策を講じることが難しく、大きな脅威となります。

問題解決のための修正パッチが提供された日を1日目として、それより以前に攻撃が行われるため、「0日目=ゼロデイ」と呼ばれており、脆弱性発見から日数を空けない間に攻撃が行われることが名称の由来です。

※脆弱性(セキュリティホール)とは

外部からの攻撃に対する「弱点」。セキュリティの弱い抜け穴のこと。

ウイルス感染、システム侵入、乗っ取り、プログラムの書き換えなどの被害を受けやすい状態になる。開発途中のミスや、プログラムの不具合が、セキュリティホールが生まれる原因。

ゼロデイ攻撃は「0日目=ゼロデイ」を狙った攻撃全般を指しているため、特定の攻撃手法がある訳ではありません。しかし、脆弱性への対処法が構築される前に行われるため未然に防ぐことが難しく、攻撃に気付きにくい点が大きな特徴です。

ゼロデイ攻撃が増加している背景

IPA(独立行政法人 情報処理推進機構)が2026年1月に発表した「情報セキュリティ10大脅威 2026」では、ゼロデイ攻撃そのものの名称はありませんが、関連の深い「システムの脆弱性を悪用した攻撃」が4位にランクインしています。

▼情報セキュリティ10大脅威 2026(組織編)

|

順位 |

情報セキュリティの脅威 |

10大脅威での取り扱い(2016年以降) |

|

1位 |

ランサムウェアによる被害 |

11年連続11回目 |

|

2位 |

サプライチェーンや委託先を狙った攻撃 |

8年連続8回目 |

|

3位 |

AIの利用をめぐるサイバーリスク |

初選出 |

|

4位 |

システムの脆弱性を悪用した攻撃 |

6年連続9回目 |

|

5位 |

機密情報を狙った標的型攻撃 |

11年連続11回目 |

|

6位 |

地政学的リスクに起因するサイバー攻撃(情報戦を含む) |

2年連続2回目 |

|

7位 |

内部不正による情報漏えい等 |

11年連続11回目 |

|

8位 |

リモートワーク等の環境や仕組みを狙った攻撃 |

6年連続6回目 |

|

9位 |

DDoS攻撃(分散型サービス妨害攻撃) |

2年連続7回目 |

|

10位 |

ビジネスメール詐欺 |

9年連続9回目 |

ゼロデイ攻撃は4位の「システムの脆弱性を悪用した攻撃」に該当し、依然として組織にとっての大きな脅威であり続けています。

今年は「AIの利用をめぐるサイバーリスク」が初登場で3位に入った影響で順位自体は前年の3位から4位となりましたが、6年連続でランクインしており、その危険性が薄れたわけではありません。

以下の記事では、2026年版の情報セキュリティ10大脅威について詳しく解説しているため、ぜひご覧ください。

関連記事:『IPAが「2026年情報セキュリティ10大脅威」を公開! 注目の脅威と今話題の2026年度末開始予定の制度の最新情報を解説』

ゼロデイ攻撃とNデイ攻撃の違い

ゼロデイ攻撃と同じくセキュリティパッチ(修正プログラム)を適用していない期間を狙うサイバー攻撃として、Nデイ攻撃があります。

Nデイ攻撃は、既知の脆弱性です。すでにIPA(独立行政法人 情報処理推進機構)や開発ベンダから修正プログラムが提供されているものの、セキュリティパッチを適用していないターゲットを探し攻撃をするサイバー攻撃です。

攻撃者は、修正プログラムを解析して攻撃手法を開発する、またはダークウェブで売買されている攻撃ツールを用いて攻撃を仕掛けます。セキュリティパッチがリリースされ、適用されるまでの期間をNデイ攻撃と呼ぶのに対して、脆弱性を発見してからセキュリティパッチがリリースされていない期間をゼロデイ攻撃と呼びます。

従来のサイバー攻撃との違い

ゼロデイ攻撃と従来のサイバー攻撃の決定的な違いは、「脆弱性に対する修正プログラム(パッチ)が存在するか否か」という点にあります。

一般的に知られるサイバー攻撃は、すでに修正プログラムが公開されているにもかかわらず、適用を怠っているシステムを狙います。

一方でゼロデイ攻撃は、修正プログラムが世に出る前の「無防備な状態」を狙うため、従来型のウイルス対策ソフトでは検知や防御が極めて困難です。

両者の違いを整理すると、以下のようになります。

|

従来のサイバー攻撃(既知の脅威) |

ゼロデイ攻撃(未知の脅威) |

|

|

攻撃のタイミング |

修正プログラム公開後 |

修正プログラム公開前(脆弱性発見直後) |

|

攻撃対象の脆弱性 |

既知の脆弱性 |

未知の脆弱性 |

|

防御の難易度 |

低~中(アップデートで防御可能) |

高(既存パターンでは検知不可) |

|

対策方法 |

OSやソフトウェアの更新、パッチ適用 |

未知の脅威に対応したセキュリティ製品の導入 |

このように、ゼロデイ攻撃は「対策の隙間」を突く攻撃であることから、侵入を前提とした強固なセキュリティ対策(ゼロトラストなど)が求められます。

ゼロデイ攻撃の種類

ゼロデイ攻撃の攻撃手法には、大きく分けて「標的型攻撃」と「ばらまき型攻撃」の2つがあります。

ばらまき型攻撃

ばらまき型攻撃は、不特定多数のユーザーへ攻撃を仕掛ける手法です。個人情報の窃取などを目的としています。

標的型攻撃

特定の組織などターゲットが決まっている攻撃です。企業に対する嫌がらせや金銭要求など、明確な目的を持ち段階を踏んで攻撃が仕掛けられるため、脆弱性への対策方法が公表されるころには、すでに被害が出ており、手遅れになってしまう可能性もあります。

ゼロデイ攻撃の被害の種類

ゼロデイ攻撃を受けると、企業は単なるデータの損失にとどまらず、経営基盤を揺るがす多角的な被害に直面します。

ここでは代表的な7つの被害について解説します。

マルウェア感染

メールの添付ファイルを開かせたり、改ざんされたWebサイトへ誘導したりすることで、未知のマルウェアを送り込みます。

これにより、遠隔操作のバックドア(裏口)を作られ、長期的な侵入を許す原因となります。

不正アクセス

システムの脆弱性を突いて管理者権限などを奪取し、社内ネットワークへ不正に侵入されます。

VPN機器やリモートデスクトップの脆弱性が狙われるケースが多く、侵入後は正規のユーザーになりすまして活動するため、発見が遅れる傾向にあります。

情報漏えい、改ざん、破棄

侵入された結果、お客様の個人情報や社外秘の技術情報が外部へ流出します。

また、Webサイトのコンテンツを書き換えられる「改ざん」や、重要なデータベースを削除・破壊される被害も発生します。特にWebサイトの改ざんは、閲覧した一般ユーザーにまでマルウェアを感染させる加害者になるリスクも含んでいます。

金銭の奪取

近年急増しているのが、直接的な金銭被害です。

ネットバンキングの不正送金だけでなく、ランサムウェアによってデータを暗号化し、復号と引き換えに数千万円から数億円規模の身代金を要求されるケースが後を絶ちません。

事業停止、サービスの提供停止

基幹システムが攻撃を受けると、受発注処理や在庫管理ができなくなり、工場の操業停止や物流のストップに追い込まれます。

ECサイトやオンラインサービスを提供している企業の場合、サービスダウンによる機会損失は計り知れません。復旧までに数週間から数カ月を要することもあり、その間の売上が消失します。

企業の社会的信用の低下

「セキュリティ対策が甘い企業」という烙印を押され、ブランドイメージが失墜します。

情報漏えいを起こした事実はニュースやSNSで拡散されやすく、顧客離れや取引停止、株価の下落といった二次被害を招きます。一度失った信用を取り戻すには、被害額以上のコストと時間が必要です。

法的責任

情報漏えいが発生した場合、企業は被害者への損害賠償責任だけでなく、法令違反による罰則を受ける可能性があります。

個人情報保護法では、安全管理措置を講じる義務が定められています。もしゼロデイ攻撃であっても、基本的なセキュリティ対策(OSの更新やログ管理など)を怠っていたと判断されれば、安全管理義務違反として法的責任を問われるリスクがあります。

ゼロデイ攻撃の手口

ゼロデイ攻撃の主な手口は、次の4つです。

- メールを使った手口

- ソフトウェアの脆弱性を突いた手口

- Webサイトを使った手口

- VPNの脆弱性を悪用した手口

それぞれの手口を確認して、どこからゼロデイ攻撃が仕掛けられるか確認しましょう。

メールを使った手口

ゼロデイ攻撃の手口として、クライアントや大企業を装ったメールを介して、マルウェアに感染させる方法があります。

マルウェアを含むファイルを添付したり、感染力のあるURLへ誘導したりと、メールの仕組みを活用した手口でゼロデイ攻撃を仕掛けます。

広く名前が知られている企業や日ごろお世話になっているクライアントになりすましてメールを送られると、ゼロデイ攻撃とは気づかずにマルウェアに感染するリスクがあるため注意しましょう。

ソフトウェアの脆弱性を突いた手口

システムを構築するソフトウェアの脆弱性を突かれると、個人情報や機密情報が盗まれます。

さらにシステムだけでなく、OSやアプリケーション・ミドルウェア・ハードウェアなどソフトウェアの脆弱性を悪用してゼロデイ攻撃を仕掛けるケースがあります。

ソフトウェアに侵入されマルウェア感染させられると、個人情報や機密情報の漏えいだけでなく、データを破壊されるリスクがあるため対策が必要です。

Webサイトを使った手口

Webサイトの脆弱性を突き、悪意のあるコードを追加・改ざんすることで、意図しないスクリプトを実行させる手口もあります。

具体的には、Webサイトを訪問したデバイスにマルウェアを自動ダウンロードさせたり、訪問者の個人情報を盗んだりと、訪問者に対する不正行為を行います。

VPNの脆弱性を悪用する手口

ゼロデイ攻撃の中でも、VPNの脆弱性を悪用する手口が増加しています。

テレワークやloT機器が普及している現代では、自宅や社外からのネットワークを構築するためにVPNが普及しました。

しかしVPNの脆弱性を突かれると、社内ネットワークやシステムに不正アクセスされ、認証情報や機密情報が盗まれます。

さらに、不正アクセスによるランサムウェア攻撃では、データの暗号化や破壊、身代金の要求へと被害が発展するケースもあります。

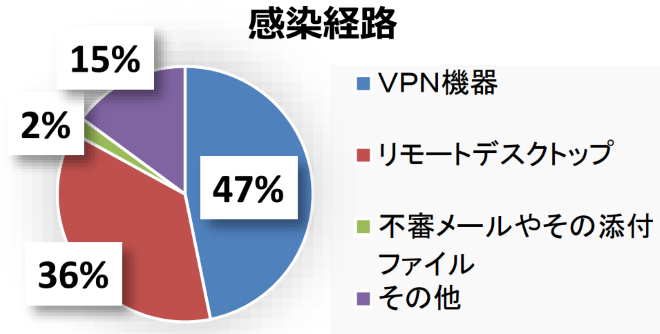

警視庁が2024年10月に公表したデータでは、ランサムウェアの感染経路としてVPN機器が47%、リモートデスクトップが36%と全体の80%以上を占めています。

引用元:令和6年上半期におけるサイバー空間をめぐる脅威の情勢について|警視庁

下記の記事では、テレワークのマルウェア対策について詳しく解説しているので、ソフトウェアの脆弱性を突かれないためにチェックしておきましょう。

ゼロデイ攻撃の対象になりやすい企業(組織)

ゼロデイ攻撃は、無差別に仕掛けられる場合もありますが、攻撃者が明確な意図を持ってターゲットを選定するケースが増えています。

攻撃者は「成功時のリターン(金銭や社会的混乱)」と「攻撃のしやすさ」を天秤にかけて標的を定めます。

特に、以下のような特長を持つ組織はターゲットになりやすいため、より一層の警戒が必要です。

重要インフラを担う組織

電力、ガス、水道、通信、交通機関、金融、そして官公庁など、社会基盤を支える重要インフラ事業者は、ゼロデイ攻撃の標的になりやすい筆頭です。

攻撃者の目的: 金銭的な要求だけでなく、社会的な混乱を引き起こす「サイバーテロ」や、国家間の対立を背景とした破壊活動が目的となるケースがあります。

リスク: サービス停止が人命や経済活動に直結するため、身代金(ランサムウェア)の要求に応じざるを得ない状況に追い込まれやすく、攻撃者にとって有利な交渉材料を与えてしまう可能性があります。

OSSを多用する組織

Open Source Software(OSS)をシステムの基盤として多用している企業もリスクが高まります。

OSSはソースコードが公開されているため、誰でも自由に利用・改良できる利便性がある(コストパフォーマンスが良い)反面、攻撃者にとっても「プログラムの中身(脆弱性)を解析しやすい」という側面があります。

特に、世界中で利用されている主要なOSSライブラリにゼロデイ脆弱性が発見された場合、それを使用しているすべての企業が一斉に攻撃対象となります。

高価値を持つデータを保有する企業

攻撃者にとって「換金性の高い情報」を保有している企業は、常に狙われています。

|

具体例 |

攻撃者の狙い |

|

|

個人情報 |

クレジットカード情報、マイナンバー、顧客リスト |

ダークウェブでの売買、不正利用 |

|

知的財産 |

新製品の設計図、医薬品の未公開データ、独自技術 |

競合組織への販売、産業スパイ活動 |

これらのデータは、流出した際の被害額が甚大になるだけでなく、企業の競争力の源泉を失うことにもつながります。

大企業と取引関係のある中小企業

「自社は規模が小さいから狙われない」という認識は大きな誤りです。

近年は、セキュリティ対策が堅牢な大企業を直接攻撃するのではなく、セキュリティ対策が比較的緩やかな取引先(中小企業)を踏み台にして、本丸である大企業へ侵入する「サプライチェーン攻撃」が常用手段となっています。

- 手口: 取引先になりすましたメールを送る、共有ネットワークを経由する など

- 影響: 自社が被害者になるだけでなく、取引先への加害者となってしまい、損害賠償請求や取引停止に発展するリスクがあります。

利用者が多くシェアの高い製品を扱う企業

世界的なシェアを持つOS(Windowsなど)や、利用者の多いアプリケーション(Officeソフト、Webブラウザなど)を利用、または開発している企業も標的となります。

攻撃者にとって、シェアの高い製品の脆弱性を見つけることは「攻撃のコストパフォーマンスが良い」ためです。

ひとつの脆弱性を突くだけで、世界中の数百万台のデバイスを攻撃対象にできるため、マイナーな製品よりも圧倒的に狙われやすい傾向にあります。

そのため、標準的なソフトウェアを使用している企業こそ、常に最新のアップデート情報をキャッチアップする体制が重要です。

ゼロデイ攻撃の被害事例

近年、企業がリモートワークのために利用するVPN機器や利用者の多い主要OS・ブラウザを狙ったゼロデイ攻撃が相次いでいます。

特に、ネットワークの入り口となる機器の脆弱性が突かれ、そこから組織内部へ侵入されてランサムウェア被害に発展するケースが目立ちます。

代表的な被害事例は以下の通りです。

VPN製品(Ivanti)の脆弱性を突いた大規模攻撃

2024年初頭、Ivanti社のVPN製品「Connect Secure」において複数のゼロデイ脆弱性が発見され、世界中で大規模な悪用が確認されました。

攻撃者は、修正パッチが配布される前の脆弱性を突いて認証を回避し、管理者権限で任意のコマンドを実行しました。

これにより、多くの企業や組織で内部ネットワークへの侵入を許し、情報窃取やランサムウェアの展開といった深刻な被害が発生しました。

米国CISA(サイバーセキュリティ・インフラストラクチャセキュリティ庁)が緊急指令を出すなど、世界的な影響を及ぼしました。

参考:Ivanti Connect SecureおよびIvanti Policy Secureの脆弱性(CVE-2023-46805およびCVE-2024-21887)に関する注意喚起

Apple・Google・Cisco製品への相次ぐゼロデイ攻撃

2024年から2025年にかけて、Apple(iPhone/iPad/Mac)、Google(Chrome)、Cisco(ネットワーク機器)といった主要ベンダー製品の脆弱性を突く攻撃が頻発しています。

Apple: iOSやmacOSの核心部分(カーネルやWebKit)に脆弱性が見つかり、スパイウェアの感染などに悪用される事例が確認されました。

Appleは頻繁に緊急セキュリティアップデートをリリースして対応しています。

Google: Webブラウザ「Chrome」の脆弱性が悪用され、閲覧しただけでマルウェアに感染するリスクが生じました。

参考:Kaspersky discovers sophisticated Chrome zero-day exploit used in active attacks

Cisco: ネットワーク機器のOS(IOS XE)の脆弱性が突かれ、数万台のデバイスが侵害される被害が発生しました。

参考:More Than 34,000 Cisco Devices Compromised Via IOS XE Vulnerability

これらの製品は利用者が極めて多いため、ひとつの脆弱性が発見されると、世界中の組織が同時に危険にさらされる特徴があります。

Apache Log4jの脆弱性を突いた攻撃

2021年末に発覚した、Javaのログ出力ライブラリ「Apache Log4j」の脆弱性を突いた攻撃です。

このライブラリは世界中のWebサーバやアプリケーションで利用されていたため、影響範囲が極めて広く、多くの企業が緊急対応を迫られました。

この事例は、一企業の被害にとどまらず、社会インフラや世界経済全体に影響を及ぼす可能性があることを示しています。

参考:Apache Log4j の脆弱性対策について(CVE-2021-44228)

ゼロデイ攻撃を受けてしまった場合の対処方法

セキュリティ対策をしていても、ゼロデイ攻撃を受けてしまうこともあります。万が一、ゼロデイ攻撃を受けてしまった場合、どのように対処すれば良いか悩む方もいるでしょう。ゼロデイ攻撃を受けてしまった場合の対処方法として、以下の3つが効果的です。

- ネットワークから遮断する

- 被害を報告する

- ウイルススキャンを実施する

それぞれの対処方法を実践して、ゼロデイ攻撃被害を最小限に留めましょう。

ネットワークから遮断する

ゼロデイ攻撃を受けたデバイスは、ただちにネットワークから遮断しましょう。ゼロデイ攻撃を受けたデバイスをネットワークに接続していると、他の端末への侵入やマルウェア感染のリスクが生じます。

ゼロデイ攻撃に気づいた時点でネットワークから遮断して、被害を拡大させないよう対処してください。

被害を報告する

ゼロデイ攻撃を受けた際は、すぐにセキュリティ担当者へ被害を報告しましょう。「どのような経緯で被害が発覚したか」「ゼロデイ攻撃を受ける前にどのような操作をしていたか」など、経緯と直前の行動など詳細を報告することが大切です。

被害報告を受けたセキュリティ担当者が、被害を抑えるように対応してくれます。また、ゼロデイ攻撃の侵入経路や被害を受けた原因を特定できれば、今後サイバー攻撃の被害にあわないよう予防できます。

ウイルススキャンを実施、駆除する

ゼロデイ攻撃からマルウェア感染へ被害が拡大しないよう、ウイルススキャンを実施し駆除しましょう。端末にマルウェアが残っていると、ネットワークに接続した際に感染が拡大します。

被害を最小限に抑えるため、ゼロデイ攻撃を受けた後はウイルススキャンを実施するよう徹底してください。

ゼロデイ攻撃への対策方法

ゼロデイ攻撃を完璧に防ぐことは困難を極めますが、できるだけ攻撃を受けないように以下の対策を実施しましょう。

- OS・セキュリティソフトを最新の状態に保つ

- 重要情報の暗号化と隔離を行う

- アクセス権限を適切に設定する

- サンドボックスを利用する

- 従業員を教育する

- 未知の脆弱性への攻撃を遮断できるセキュリティソフトを導入する

ゼロデイ攻撃への対策方法を確認して、自社のセキュリティ性を高めましょう。

OS・セキュリティソフトを最新の状態に保つ

今すぐ取り組める対策としては、OS・セキュリティソフトを最新の状態に保つことが挙げられます。

OSやソフトウェアの提供元は、脅威やセキュリティ上の脆弱性が発見されるとその脆弱性を解消するために随時修正し、バージョンアップを行っています。システムのバージョンアップではバグへの対策や、脆弱性を受けての修正など、セキュリティ対策に有効な内容が含まれています。

そのため、脆弱性を突くサイバー攻撃への対策として、定期的なアップデートは非常に重要です。

重要情報の暗号化と隔離を行う

完全に防ぐことが困難なゼロデイ攻撃に備えるには、攻撃を防ぎきれなかった場合を想定し、重要情報の暗号化と隔離を行いましょう。

例えば、流出が許されないデータは基本的に隔離された領域で保管します。また、ゼロデイ攻撃の影響を受けそうな領域にデータを保存せざるを得ない場合は、必ずデータの暗号化を行いましょう。

アクセス権限を適切に設定する

ゼロデイ攻撃を受けた際に機密情報を漏えいしないよう、事前にアクセス権限を適切に設定しておくことが重要です。

会社の機密情報やお客様・従業員の個人情報へのアクセス権限は最小限に留め、万が一にサイバー攻撃を受けても、情報が盗まれないよう対策しておきましょう。

特にお客様の個人情報が漏えいすると、会社の信頼性が低下するため、ゼロデイ攻撃を受けても盗まれないよう対策しておく必要があります。

限られた人物のみが機密情報・個人情報を取り扱えるよう、組織内の情報管理を徹底してください。

サンドボックスを利用する

サンドボックスとは、コンピュータ上に設けられた仮想環境です。ユーザーが通常利用する領域から完全に切り離されているため、不審なファイルを開いてもサンドボックスの外には影響が出ません。

サンドボックスを利用すれば、通常利用する領域に影響を与えず、怪しいプログラムを実行して動作を検証できるため、従来のセキュリティ対策製品では検知できない未知のマルウェアの検出にも役立ちます。

従業員を教育する

従業員のセキュリティ意識を高めるよう教育することも重要です。

セキュリティ侵害の最前線に位置しているのは従業員であるため、セキュリティベストプラクティスの教育や定期的なセキュリティ訓練を行いましょう。そうすることで、万が一攻撃を受けたとしても適切に対処できるようになります。

未知の脆弱性への攻撃を遮断できるセキュリティソフトを導入する

ゼロデイ攻撃の脅威から守るには、未知の脆弱性への攻撃を遮断可能なセキュリティソフトの導入も効果的です。具体的には、EDR製品が挙げられます。

EDR製品とは、エンドポイント(ネットワークの末端にあたる機器)において、マルウェアの検知を行うソフトウェアです。デバイス内での不正な動作を検知した後に、攻撃遮断を行います。

しかし、EDR製品で可能となるのは、マルウェアをはじめとする脅威の被害を最小限に留めることであり、マルウェアの感染自体を「防御」することはできません。

そこでおすすめなのが、侵入されても感染させないゼロトラスト型セキュリティです。

ゼロトラスト型セキュリティでは、過去の情報に基づくパターンマッチングでの脅威の検知ではなく、「OSの正常な動作のみを許可する」仕組みによって感染を防ぎます。未知のマルウェアにも対応しているため、侵入されても感染させない対策が可能です。

ゼロデイ攻撃や未知の脅威への対策は「AppGuard」にお任せ

本記事で様々な対策を紹介してきましたが、従来の「パターンマッチング方式」のアンチウイルスソフトだけでゼロデイ攻撃を100%防ぐことは困難です。

従来型ソフトは「過去のウイルスデータ」と照合して検知を行いますが、ゼロデイ攻撃は「未知の攻撃」であるため、照合データが存在せずすり抜けてしまうからです。

そのため、現代のセキュリティ対策においては、「侵入を防ぐ」だけでなく、「侵入されても不正な動作をさせない(発症させない)」という新しいアプローチ(ゼロトラスト型セキュリティなど)が必要不可欠となっています。

そこで当社では、さらなる強固なセキュリティ対策として、エンドポイントセキュリティ「AppGuard」を提供しています。

AppGuardは、過去の脅威情報に頼らず、システムの「正しい動作」のみを許可することで、未知の脆弱性を狙ったゼロデイ攻撃をも無力化します。

より詳しい仕組みや、導入によるセキュリティ強化のポイントをまとめた資料(ホワイトペーパー)をご用意しました。自社のセキュリティ対策を見直したい方は、ぜひダウンロードしてご覧ください。

おすすめのお役立ち資料はこちら↓

攻撃手段 / 対策製品の違い / トレンド情報 など 一冊で基本がまとめてわかる! 新米セキュリティ担当者さま必見の教科書

サイバーセキュリティ基本まるごと解説入門

- この記事を監修した人

- 16年間、SIerやソフト開発会社でITソリューション営業として従事。

セキュリティおいては、主にエンドポイント、無害化、認証製品の経験を積み

DAIKO XTECHに入社後は、さらに専門性を高め、セキュリティにおける幅広いニーズに答えていくための提案活動や企画プロモーションを展開。

お客さまと一緒に悩み、一緒に課題解決が出来る活動を心掛けている。 - DAIKO XTECH株式会社

ビジネスクエスト本部

ICTソリューション推進部

セキュリティビジネス課 - 中須 寛人